Otro servidor mas (el 5º ya), algo que tenia que ser sencillo, empieza a resultar una pesadilla. ¿Para que este heavy forwarder?, porque resulta que los filtros de los filtros de los Universal forwarders no valen para los logs de los firewalls.

Asi que, otro servidor mas …

Para añadir los filtros aqui se usa el fichero transforms.conf que esta en splunk/eetc/apps/xxx-ap/local (y se controla desde el Deployment server

Hace falta tocar en dos ficheros

props.conf

TRANSFORMS-firewall_filters=firewall_xxxx_blacklist, firewall_yyyy_blacklist

Y luego en el transforms.conf

El fichero tiene esta pinta …

[firewall_xxxx_blacklist] REGEX=app=»xxx.xxx.xxx» -> donde app tiene que ser el nombre exacto que te marca en los logsDEST_KEY=queue

FORMAT=nullQueue

Vamos que si hace match con una entrada de log con el nombre de aplicación xxx.xxx.xxx lo manda a nullQueue en vez de hacer forward.

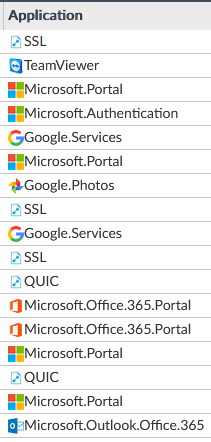

La lista de aplicaciones tiene esta pinta (en Fortigates)

Para filtrar por codigo de evento (del eventviewer) y por nombre de usuario

blacklistx = EventCode=»xxxx» Message=»Account Name:\susername»