La tocada de narices de los últimos días. Están montando un servidor Horizon para arrancar las VDI’s desde Internet sin tener que entrar por la VPN. Todo funciona bien con Blast, pero con PcoIP no va ni de coña … ¿Y adivináis que protocolo quieren usar?.

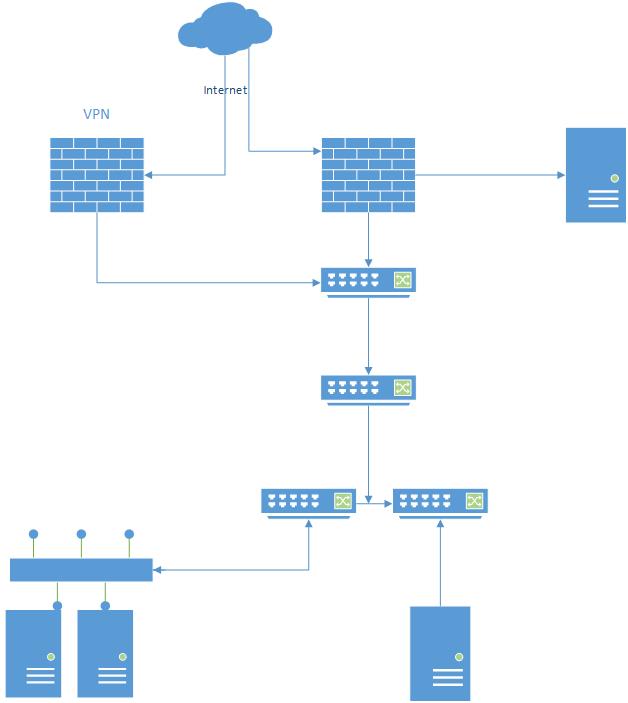

La topologia es de lo mas sencilla. El horizon server en una DMZ y poco mas.

Si hago pruebas desde dentro (conectado por vpn) … veo https, pcoip (4172 tcp) y cuando conecta pcoip (4172 udp). El firewall se lo come … y después veo la conexión contra mi vdi y todo funciona perfectamente.

Si hago pruebas desde fuera (sin vpn) … veo https, pcoip (4172 tcp) y nada mas. Autentico, y cuando le doy a la vdi … se queda en negro y me cierra.

Si hago pruebas desde fuera (sin vpn) pero con blast … veo solo https, autentica, y conecta sin ningún problema.

En el firewall no se ve nada denegado, ni threat prevention, ni ips ni nada de nada … con el sniffer puesto en la pata externa y en la interna se ve claramente que todo lo que entra por un lado sale por el otro.

El firewall es el mismo tanto si entras por internet como si lo haces por la VPN (salvo la regla de nat, que esa no se aplica).

Por supuesto, el tío de vmware dice que la culpa es del firewall. No hemos sido capaces de hacerle entender que lo que queremos saber es porqué el puto cliente no inicia la conexión por el puerto UDP cuando estamos en internet … porque con el sniffer puesto en el cliente no se ve que inicie nada.

Como suele ser habitual, nada en los foros de checkpoint (nada que haya encontrado yo). Algún manual absurdo en VMWare que no sirve para nada y mucha gente quejándose de algo parecido (pero con otros firewalls).

http://myvirtualcloud.net/vmware-view-agent-direct-connection-plugin-natpnat/

En fin … ticket abierto a ver que me dicen …

¿Alguno tiene alguna idea?.

Los soportes no nos dijeron nada que solucionara el problema … y al final lo arreglamos un poco «a lo bestia» … a base de Bypass.

Bypass https y 4172 desde internet hacia la ip publica del horizon manager + Bypass https y 4172 entre el manager y el connection y mas bypass entre el connection y las VDI’s.

Eso si, ni rastro del 4172 UDP. Funcionar, funciona … pero yo sigo alucinando … gastarte la pasta en un cacharro que hace https inspection para pasarte la vida haciendo bypass.

** Actualización **

Subimos la version del firewall a la R80.20 y empezó a fallar de nuevo. Después de hacer miles de pruebas nos dimos cuenta de que … hay una conexión entre el connection manager y el server que se hace por el puerto tcp 8009, pero que resulta que por debajo es https (puta mania de cambiar los puertos). Así que hubo que poner otra regla más de https bypass. Lo curioso (y lo jodido) es que esa conexión solo se establece cuando se arrancan los demonios.

Ademas hubo que añadir reglas para la parte de app inspection, porque también había empezado a denegar cosas.

Honestamente, no parece que la R80.20 funcione demasiado mejor que la R77.30.